Hacking Ético

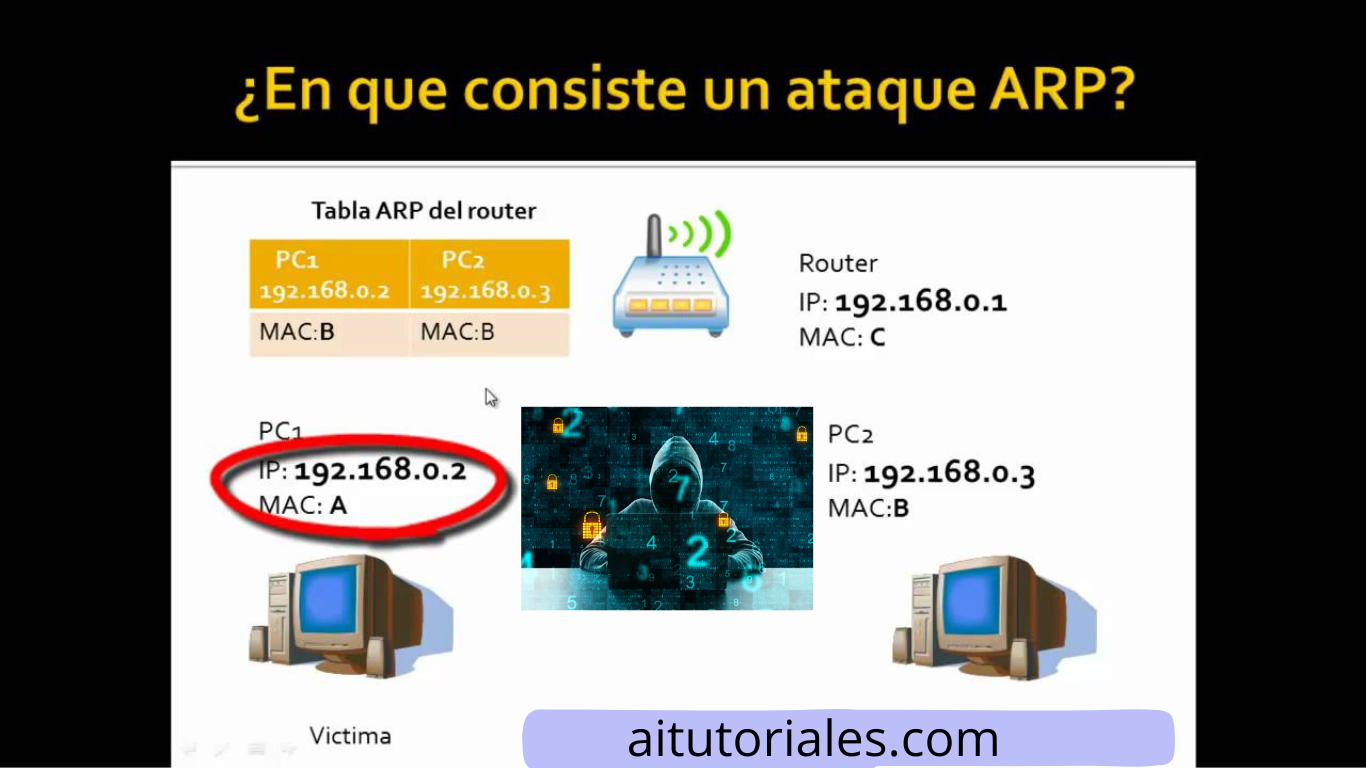

¿Qué es el envenenamiento por ARP (ARP Spoofing)?

El Protocolo de Resolución de Direcciones (ARP, por sus siglas en inglés) es un protocolo fundamental en las redes informáticas, ...

¿Diferencia entre virus, gusanos y caballos de Troya?

Diferencia entre virus, gusano y caballo de Troya Algunas de las habilidades que tienen los piratas informáticos son la programación ...

Cracker de contraseñas: ¿Cómo descifrar (piratear) una contraseña?

¿Qué es el descifrado de contraseñas? Descifrar contraseñas es el proceso de intentar obtener acceso no autorizado a sistemas restringidos ...

Tutorial de Criptografía y Seguridad de Red: Protegiendo la Información Vital

En el entorno actual, la información es un activo invaluable para empresas, organizaciones y operaciones militares. Sin embargo, su exposición ...

¿Qué es la ingeniería social? Ataques, Técnicas y Prevención

Introducción En el mundo de la ciberseguridad, la ingeniería social ha surgido como una de las amenazas más insidiosas y ...

Habilidades necesarias para convertirse en un hacker ético

Las habilidades son el motor que impulsa a cualquier individuo hacia el logro de sus objetivos dentro de los límites ...

Posibles Amenazas a la Seguridad de sus Sistemas Informáticos

En el entorno digital actual, la seguridad de los sistemas informáticos es una preocupación fundamental para individuos y organizaciones por ...

¿Qué es el hackeo?

Tipos de piratas informáticos (Introducción al delito cibernético) El hackeo, también conocido como piratería informática, penetración cibernética es la actividad ...