Hacking Ético

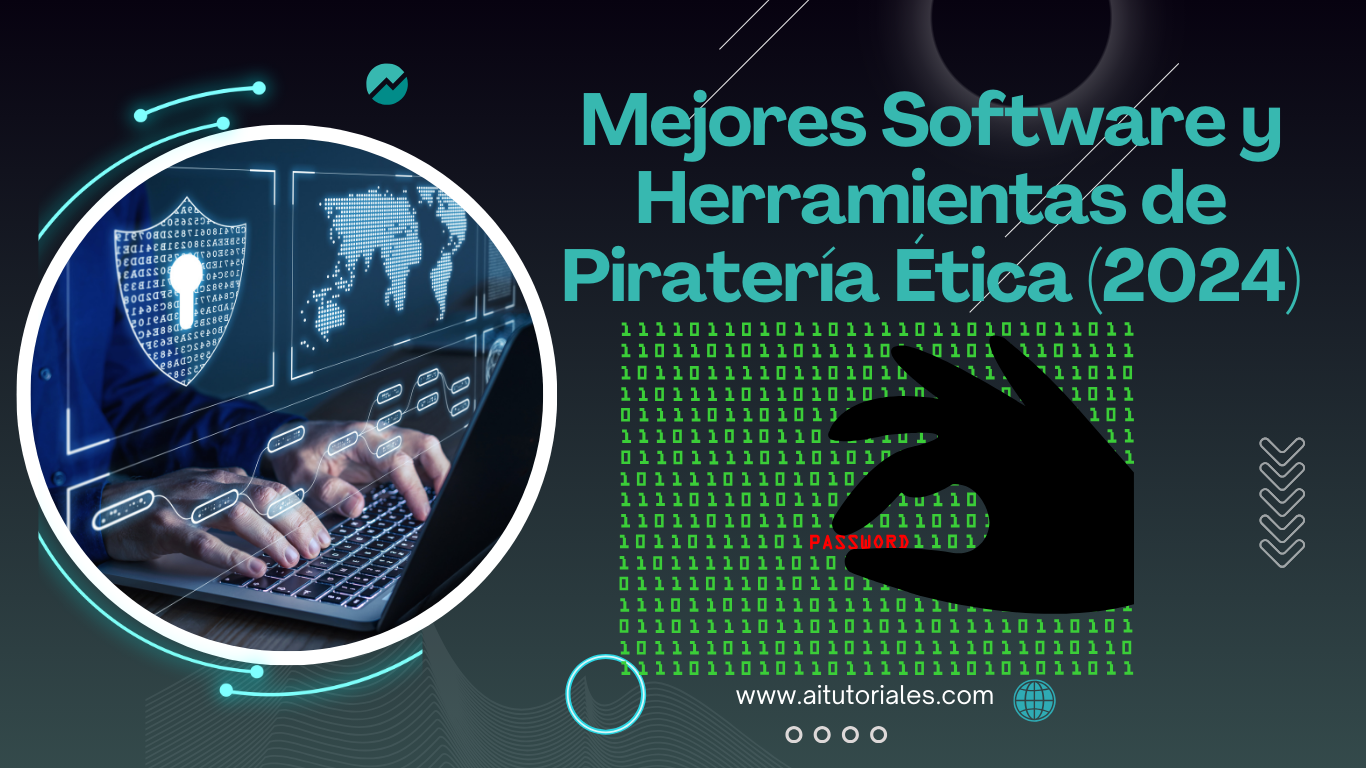

Mejores Software y Herramientas de Piratería Ética (2024)

Introducción Las herramientas de piratería permiten encontrar y explotar debilidades en sistemas informáticos, aplicaciones web, servidores y redes. Aquí tienes ...

¿Qué es el ciberdelito? Tipos, herramientas y ejemplos

¿Qué es el ciberdelito? El delito cibernético, o ciberdelito, se define como cualquier acción ilícita realizada contra una persona o ...

Certificación CISSP: Qué es, Requisitos Previos, Costo y Salario

¿Qué es CISSP? CISSP (Certified Information Systems Security Professional) es un estándar de calidad en el campo de la seguridad ...

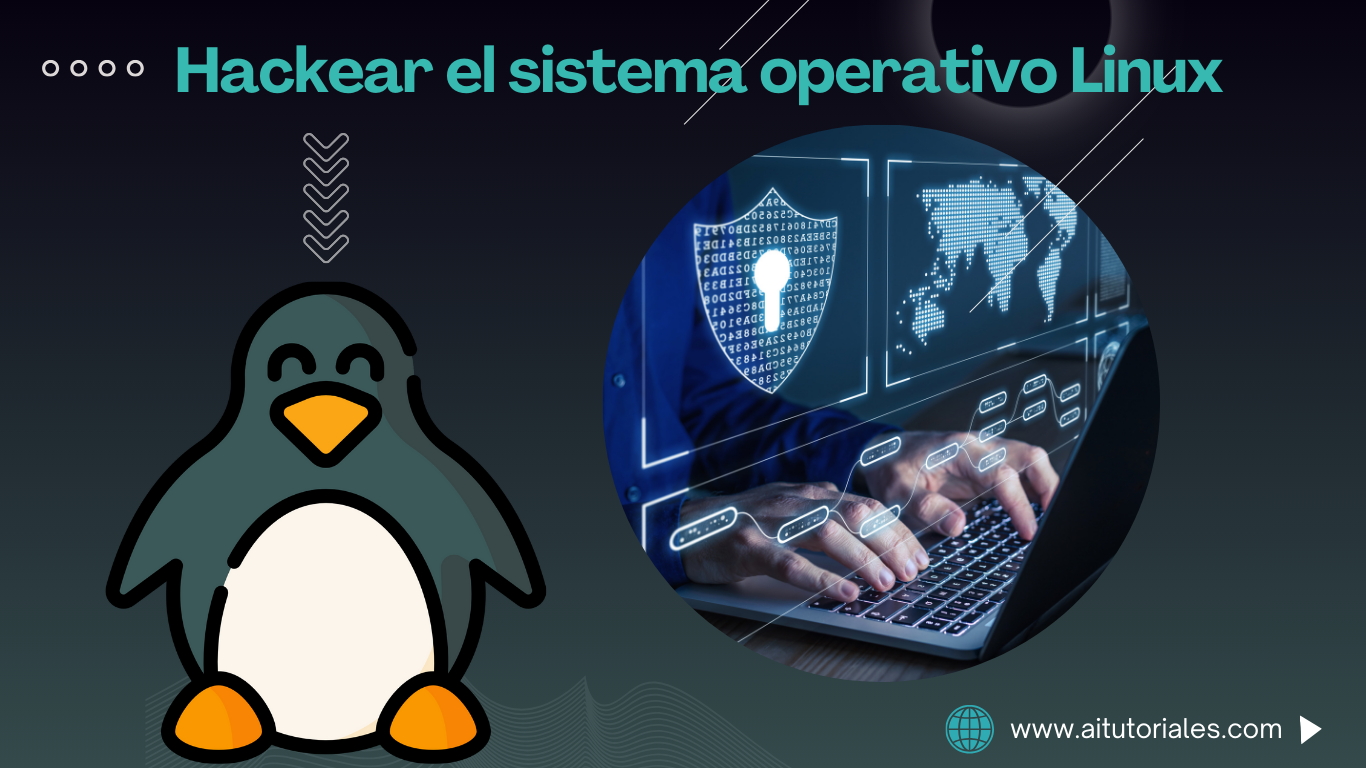

Hackear el sistema operativo Linux: Tutorial

Linux es el sistema operativo de servidores más utilizado, especialmente para servidores web. Es de código abierto, lo que significa ...

¿Qué es una inyección SQL?

La inyección SQL es un tipo de ataque cibernético que aprovecha las vulnerabilidades en las aplicaciones web para manipular las ...

Cómo hackear un sitio web

Técnicas de piratería de sitios web Más personas que nunca tienen acceso a Internet. Esto ha llevado a muchas organizaciones ...

Cómo hackear un servidor web: Una guía ética y de prevención

Introducción al hackeo de servidores web Un servidor web es un programa informático o una computadora que ejecuta aplicaciones específicas ...

Ataque DoS Denegación de Servicio: Cómo Realizar un Ataque DoS y Protegerse

Un ataque de denegación de servicio (DoS) es un método utilizado para impedir que los usuarios legítimos accedan a un ...

Cómo descifrar la contraseña de WiFi (Hackear red Wi-Fi)

Las redes inalámbricas son accesibles para cualquier persona dentro del radio de transmisión del enrutador. Esto los hace vulnerables a ...

Tutorial de Wireshark: Rastreador de Redes y Contraseñas

Las computadoras se comunican a través de redes, que pueden ser redes locales (LAN) o redes expuestas a Internet. Los ...